https://dl.rnp.co.ir/video/%DA%86%DA%AF%D9%88%D9%86%D9%87%20%D8%A8%D9%87%20%D8%A7%D8%B3%D8%AA%D8%A7%D8%B1%D9%84%DB%8C%D9%86%DA%A9%20%D9%85%D8%AA%D8%B5%D9%84%20%D8%B4%D9%88%DB%8C%D9%85.mp4 خدمات روتر: 1- لود بالانسینگ ( مجموع کردن 2 تا 4 مودم استارلینک و خروج یک اینترنت واحد ویژه مجتمع ها ) 2- تفکیک ترافیک ایران از خارج جهت کاهش هزینه اشتراک استارلینک 3- مدیریت پهنای باند و ایجاد مشترکین برای ساختمان 5- اکستند کردن و گسترش دادن وایرلس در طبقات ساختمان ها و […]

https://dl.rnp.co.ir/video/%D9%85%D8%B1%D8%A7%D8%AD%D9%84%20%D8%B1%D8%A7%D9%87%20%D8%A7%D9%86%D8%AF%D8%A7%D8%B2%DB%8C%20%D8%B4%D8%A8%DA%A9%D9%87%20%DB%8C%DA%A9%20%D8%B4%D8%B1%DA%A9%D8%AA.mp4 راهاندازی شبکه یک شرکت ۱. تحلیل نیازها و برنامهریزی نیازسنجی: شناسایی نیازهای شرکت شامل تعداد کاربران، نوع فعالیتها، خدمات مورد نیاز (مانند اینترنت، ایمیل، سرورها و غیره). تعیین بودجه: بررسی بودجه موجود برای خرید تجهیزات و خدمات. طراحی اولیه شبکه: مشخص کردن توپولوژی شبکه (مثل ستارهای، حلقهای، یا ترکیبی) و انتخاب فناوری (LAN، […]

https://dl.rnp.co.ir/video/%D9%87%DA%A9%20%D9%BE%D8%B3%D9%88%D8%B1%D8%AF%20brute%20force.mp4 حمله Brute Force: نفوذ به رمز عبور با استفاده از حدس زدن سیستماتیک حملات Brute Force یکی از روشهای رایج و ساده در دنیای هک و امنیت سایبری است. در این حملات، مهاجم با آزمودن تمامی ترکیبهای ممکن از رمز عبور، سعی میکند به سیستم هدف دسترسی پیدا کند. اگرچه این روش زمانبر است، […]

https://dl.rnp.co.ir/video/%D8%AD%D9%85%D9%84%D9%87%20%D9%85%D8%B1%D8%AF%20%D9%85%DB%8C%D8%A7%D9%86%DB%8C%20%D8%A7%D8%B2%20%D8%B7%D8%B1%DB%8C%D9%82%20%D8%A7%D8%A8%D8%B2%D8%A7%D8%B1%20DHCP.mp4 حمله DHCP Starvation از طریق حمله مرد میانی (Man in the Middle) امروزه با افزایش تعداد دستگاههای متصل به شبکه، امنیت شبکه به یکی از مهمترین دغدغههای مدیران فناوری اطلاعات تبدیل شده است. یکی از حملات مخرب که میتواند به راحتی شبکهها را مختل کند، حمله DHCP Starvation است که اغلب با تکنیکهای حمله […]

https://rnp.co.ir/wp-content/uploads/کابل-شبکه-sftp.mp4https://dl.rnp.co.ir/video/%D8%A7%D9%86%D9%88%D8%A7%D8%B9%20%DA%A9%D8%A7%D8%A8%D9%84%20%D8%B4%D8%A8%DA%A9%D9%87.mp4 انواع کابل شبکه کابلهای شبکه یکی از اجزای اصلی برای انتقال دادهها در شبکههای کامپیوتری هستند. این کابلها بر اساس نوع کاربرد، سرعت انتقال داده و فاصله موردنیاز به دستههای مختلفی تقسیم میشوند. در ادامه به معرفی انواع کابلهای شبکه، ویژگیها و کاربردهای آنها میپردازیم. 1. کابلهای زوج تابیده (Twisted Pair) این نوع کابلها […]

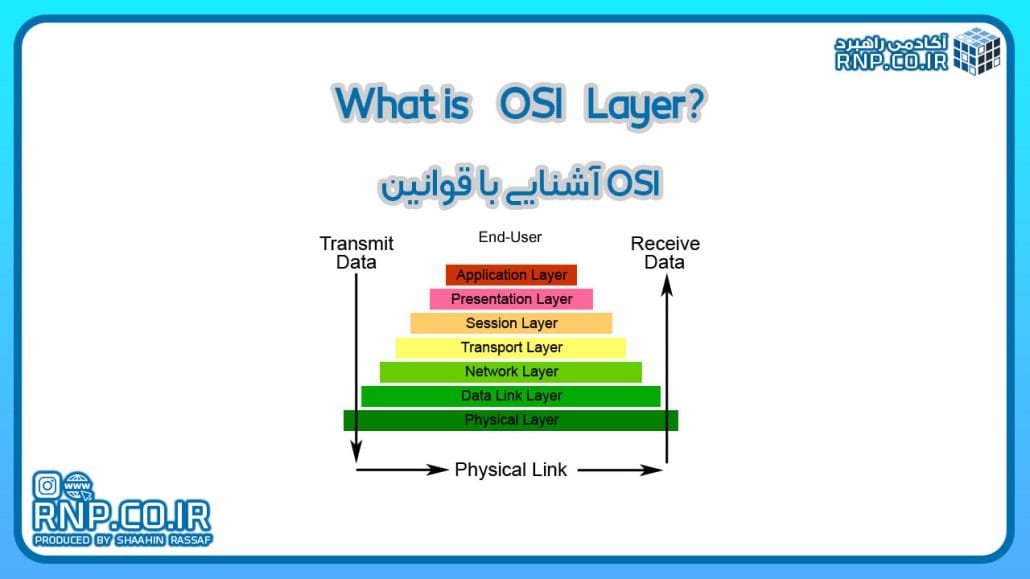

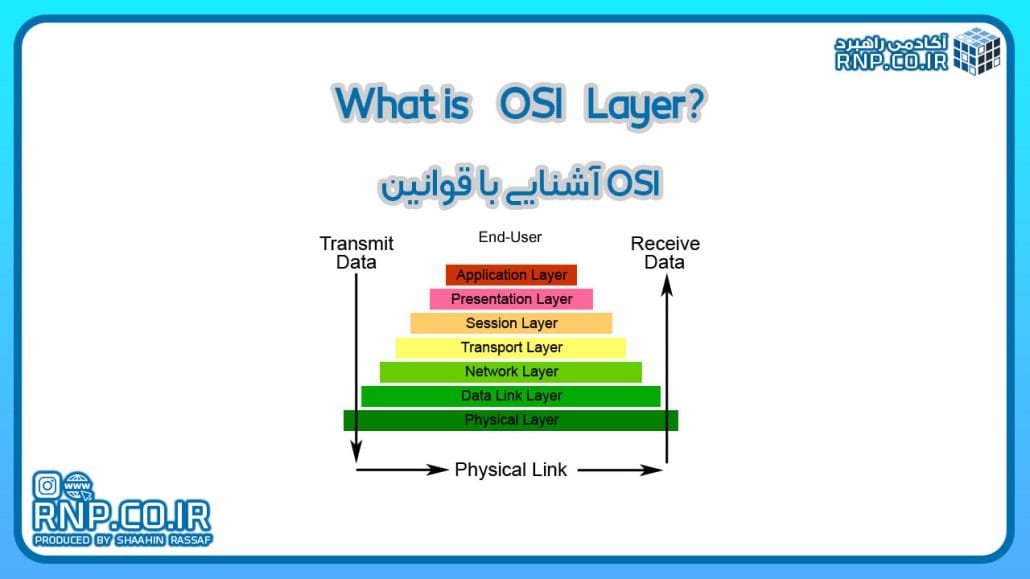

https://dl.rnp.co.ir/video/%D8%A2%D8%B4%D9%86%D8%A7%DB%8C%DB%8C%20%D8%A8%D8%A7%20%D9%82%D9%88%D8%A7%D9%86%DB%8C%D9%86%20OSI.mp4 آشنایی با قوانین OSI مدل OSI (Open Systems Interconnection) یک چارچوب نظری برای توضیح نحوه ارتباط دستگاههای مختلف در یک شبکه است. این مدل توسط سازمان ISO طراحی شده و شامل هفت لایه است که هر کدام مسئول وظایف خاصی در فرآیند انتقال داده هستند. آشنایی با این مدل به شما کمک میکند تا […]

https://dl.rnp.co.ir/video/%D8%AA%D9%86%D8%B8%DB%8C%D9%85%20%D9%81%D8%A7%DB%8C%D8%B1%D9%88%D8%A7%D9%84%20%D9%86%D8%B1%D9%85%20%D8%A7%D9%81%D8%B2%D8%A7%D8%B1%DB%8C%20%D9%88%DB%8C%D9%86%D8%AF%D9%88%D8%B2.mp4 تنظیم فایروال نرمافزاری ویندوز و تنظیمات Auditing مرحله 1: تنظیم فایروال ویندوز دسترسی به فایروال ویندوز کلیدهای Win + R را فشار دهید، عبارت control panel را تایپ کرده و Enter را بزنید. به مسیر System and Security → Windows Defender Firewall بروید. اجازه دادن به یک برنامه یا ویژگی روی گزینه Allow an […]

آموزش active directory

آموزش اکتیو دایرکتوری

active directory چیست

کتاب +A پلاس یکی از منابع مهم و کاربردی برای یادگیری مفاهیم پایهای و عملی در حوزه فناوری اطلاعات (IT) است. این کتاب که معمولاً برای آمادگی آزمون +CompTIA A پلاس استفاده میشود، به صورت جامع به مفاهیم مربوط به سختافزار، نرمافزار، شبکه و اصول رفع مشکلات میپردازد. سرفصلهای اصلی کتاب +A پلاس: سختافزار (Hardware): […]

کتاب CEH v12 که با عنوان “هکر قانونمند” یا Certified Ethical Hacker شناخته میشود، یک منبع آموزشی جامع برای یادگیری تکنیکها و ابزارهای هک اخلاقی است. این کتاب بر مفاهیمی تمرکز دارد که متخصصان امنیت سایبری نیاز دارند تا با رویکردهای حمله آشنا شده و بتوانند از سازمانها در برابر تهدیدهای امنیتی محافظت کنند. خلاصه […]